En 2026, une entreprise française est victime d’une cyberattaque toutes les 4 secondes. Les ransomwares ont évolué, les pannes matérielles restent imprévisibles, et les erreurs humaines continuent de provoquer des pertes de données irréversibles. Face à ces menaces, une stratégie de sauvegarde efficace n’est plus une option — c’est une obligation.

Parmi toutes les approches existantes, la règle 3-2-1 sauvegarde s’impose depuis 20 ans comme le standard incontournable. Simple à comprendre, redoutablement efficace, elle est aujourd’hui recommandée par l’ANSSI, le NIST et la majorité des experts en cybersécurité. Mais en 2026, son application doit être repensée pour faire face aux nouvelles menaces.

Dans cet article, nous explorons en détail ce qu’est la règle 3-2-1, pourquoi elle reste indispensable, comment l’appliquer concrètement dans votre entreprise, et quelles évolutions (3-2-1-1, 4-3-2) méritent votre attention.

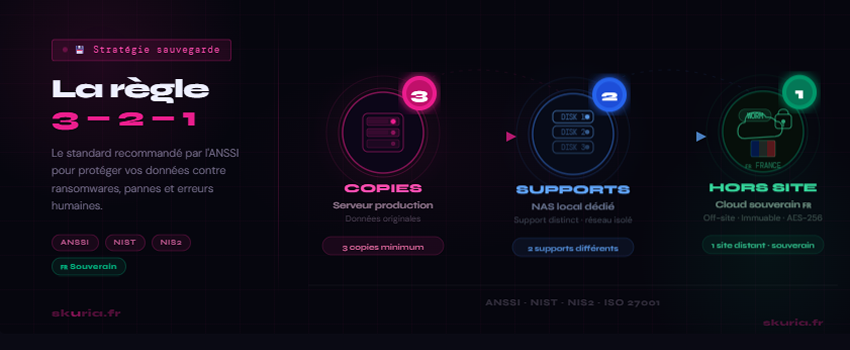

La règle 3-2-1 sauvegarde repose sur un principe simple : 3 copies de vos données, sur 2 supports différents, dont 1 hors site. Ce principe minimise drastiquement le risque de perte totale, quelle que soit la cause du sinistre.

1. Qu’est-ce que la règle 3-2-1 de sauvegarde ?

La règle 3-2-1 a été formalisée par le photographe professionnel Peter Krogh dans son ouvrage sur la gestion des actifs numériques (DAM). Elle a rapidement été adoptée par le monde de l’informatique d’entreprise pour sa robustesse et sa simplicité.

Les trois principes fondamentaux

- 3 copies de vos données : vous conservez votre fichier ou jeu de données d’origine, plus deux sauvegardes distinctes. Si une copie est corrompue ou détruite, il vous en reste toujours deux autres.

- 2 supports de stockage différents : les copies ne doivent pas toutes reposer sur le même type de support physique. Exemples : un disque dur interne + un NAS, ou un NAS + un cloud souverain. Un incendie ou une panne matérielle ne peut ainsi anéantir simultanément deux types de supports différents.

- 1 copie hors site (off-site) : au moins une sauvegarde doit se trouver dans un lieu géographiquement distinct de vos locaux. En cas de sinistre majeur (incendie, inondation, vol), votre copie off-site reste intacte.

| Copie | Support | Localisation |

|---|---|---|

| Copie 1 (originale) | Serveur de production | Locaux de l’entreprise |

| Copie 2 (sauvegarde locale) | NAS / Disque externe dédié | Locaux de l’entreprise |

| Copie 3 (sauvegarde distante) | Cloud souverain / datacenter | Hors site — France |

2. Pourquoi la règle 3-2-1 est plus que jamais indispensable en 2026

La menace ransomware atteint un niveau record

En 2025, selon le rapport annuel de l’ANSSI, les attaques par ransomware contre les entreprises françaises ont augmenté de 47 % en un an. En 2026, cette tendance se poursuit : les cybercriminels ciblent désormais prioritairement les sauvegardes elles-mêmes, sachant que c’est la dernière ligne de défense de leurs victimes.

Une sauvegarde conforme à la règle 3-2-1 permet de neutraliser cette menace : même si vos deux premières copies sont chiffrées par un ransomware, votre copie off-site — si elle est correctement isolée du réseau — reste intacte et permet une restauration complète.

Les sinistres physiques restent imprévisibles

Incendie, dégât des eaux, coupure électrique prolongée, vol de matériel : ces événements continuent de détruire des données d’entreprise chaque année. Une sauvegarde uniquement locale, aussi redondante soit-elle, ne vous protège pas contre un sinistre touchant vos locaux. La copie off-site de la règle 3-2-1 constitue votre assurance-vie numérique contre ces scénarios catastrophes.

L’erreur humaine, première cause de perte de données

Avant les ransomwares et les sinistres, l’erreur humaine reste statistiquement la première cause de perte de données en entreprise : suppression accidentelle, écrasement de fichier, mauvaise manipulation d’une base de données. Avoir 3 copies avec un versioning (conservation de plusieurs versions dans le temps) permet de revenir à un état antérieur sans impact majeur sur l’activité.

Beaucoup d’entreprises pensent être conformes à la règle 3-2-1 parce qu’elles sauvegardent sur un NAS synchronisé avec le cloud. Faux : si le NAS et le cloud sont connectés au même réseau, un ransomware peut chiffrer les deux simultanément. La copie off-site doit être isolée ou immuable.

3. Comment appliquer la règle 3-2-1 concrètement en entreprise

Étape 1 — Identifier les données critiques à sauvegarder

Avant de déployer une solution, réalisez un inventaire de vos actifs numériques critiques :

- Bases de données métiers (ERP, CRM, comptabilité)

- Fichiers partagés et documents collaboratifs

- Environnements virtualisés (VMs VMware, Hyper-V)

- Messagerie et calendriers Microsoft 365 / Exchange

- Configurations systèmes et scripts d’automatisation

- Données réglementées (santé, finance, données personnelles RGPD)

Étape 2 — Choisir les supports adaptés

Voici la combinaison recommandée pour une PME en 2026 :

- Copie 1 (production) : serveurs physiques ou virtuels dans vos locaux

- Copie 2 (locale) : NAS dédié à la sauvegarde, séparé du réseau de production, avec accès restreint

- Copie 3 (off-site) : solution de sauvegarde externalisée souveraine, hébergée en France, avec chiffrement AES-256 et immuabilité des données

Étape 3 — Définir les paramètres RPO et RTO

RPO (Recovery Point Objective) : combien de temps de données pouvez-vous vous permettre de perdre ? Une heure ? Une journée ? Ce paramètre détermine la fréquence de vos sauvegardes.

RTO (Recovery Time Objective) : en combien de temps votre activité doit-elle être restaurée après un sinistre ? Ce paramètre détermine votre infrastructure de reprise (PRA, site de secours, etc.).

| Type d’entreprise | RPO recommandé | RTO recommandé |

|---|---|---|

| TPE / PME standard | 24 heures | 4 à 8 heures |

| PME avec activité critique | 4 heures | 1 à 2 heures |

| ETI / secteur réglementé | 15 à 30 minutes | < 1 heure |

Étape 4 — Automatiser et superviser

Une sauvegarde manuelle est une sauvegarde oubliée. En 2026, toute solution de sauvegarde sérieuse doit proposer :

- Des sauvegardes automatiques planifiées (quotidiennes, horaires, incrémentielles)

- Des alertes en cas d’échec de sauvegarde

- Un tableau de bord centralisé pour superviser l’ensemble des environnements

- Des rapports de conformité pour vos auditeurs

Étape 5 — Tester régulièrement la restauration

Le point le plus négligé de toute stratégie de sauvegarde. Une sauvegarde dont la restauration n’a jamais été testée n’est pas une sauvegarde fiable — c’est une illusion de protection. Planifiez des tests de restauration au minimum trimestriels, idéalement mensuels pour vos données critiques.

Simulez une perte totale de serveur une fois par an : restaurez intégralement votre environnement depuis votre copie off-site, mesurez le RTO réel et comparez-le à votre objectif contractuel. C’est le seul moyen de valider votre Plan de Reprise d’Activité (PRA).

4. La règle 3-2-1 en 2026 : les évolutions à connaître

La règle 3-2-1-1 : ajouter l’immuabilité

Face à la sophistication croissante des ransomwares capables de cibler les sauvegardes, une quatrième condition s’est imposée dans les bonnes pratiques :

3 copies · 2 supports · 1 hors site · 1 copie immuable (air-gapped ou WORM)

Une sauvegarde immuable (technologie WORM — Write Once, Read Many) ne peut pas être modifiée, chiffrée ou supprimée par un malware, même si ce dernier dispose de droits administrateurs sur votre système. C’est la protection ultime contre les ransomwares nouvelle génération.

La règle 4-3-2 : pour les environnements ultra-critiques

Les organisations soumises à des exigences réglementaires très strictes (secteur de la santé, défense, finance) adoptent désormais la règle 4-3-2 : 4 copies, 3 supports différents, 2 sites géographiques distincts. Cette approche élimine pratiquement tout risque de perte totale de données.

La conformité NIS2 et le rôle central de la sauvegarde

La directive européenne NIS2, entrée en application en France en 2024, impose aux entreprises des secteurs essentiels et importants de mettre en place des mesures de gestion des risques cybernétiques, dont la sauvegarde sécurisée fait explicitement partie. Ne pas disposer d’une stratégie 3-2-1 documentée et testée peut constituer un manquement aux obligations NIS2, exposant l’entreprise à des sanctions financières.

| Règle | Description | Pour qui ? |

|---|---|---|

| 3-2-1 | 3 copies, 2 supports, 1 hors site | Toutes les entreprises |

| 3-2-1-1 | + 1 copie immuable WORM | PME exposées aux ransomwares |

| 4-3-2 | 4 copies, 3 supports, 2 sites | ETI, santé, finance, défense |

5. Règle 3-2-1 et sauvegarde souveraine : le duo gagnant

Pour les entreprises françaises, la copie off-site de la règle 3-2-1 ne doit pas reposer sur des clouds étrangers soumis au Cloud Act américain (AWS, Azure, Google Cloud). Dans ce contexte légal, les autorités américaines peuvent requérir l’accès à vos données sans vous en informer préalablement.

La solution : confier votre copie off-site à un opérateur de sauvegarde externalisée souveraine français, dont l’infrastructure est :

- Hébergée exclusivement en France (datacenters certifiés)

- Opérée par une entreprise de droit français, sans sous-traitance offshore

- Protégée par le droit européen (RGPD) et hors d’atteinte du Cloud Act

- Chiffrée de bout en bout (AES-256) avec des clés que seule votre entreprise maîtrise

- Immuable : vos sauvegardes ne peuvent pas être chiffrées ou supprimées par un ransomware

Chez Skuria, notre solution de sauvegarde externalisée souveraine a précisément été conçue pour jouer ce rôle de copie off-site fiable dans votre stratégie 3-2-1. Elle supporte tous vos environnements (Microsoft 365, VMware, Hyper-V, Linux, Windows Server) et garantit une immuabilité totale contre les ransomwares.

🛡️ Votre entreprise est-elle vraiment protégée ?

Nos experts réalisent un audit gratuit de votre stratégie de sauvegarde actuelle et vous proposent un plan d’action personnalisé conforme à la règle 3-2-1.

6. FAQ — Règle 3-2-1 sauvegarde

La règle 3-2-1 s’applique à toutes les organisations, quelle que soit leur taille. Une TPE de 5 salariés peut perdre ses données tout autant qu’une ETI de 500 collaborateurs. La bonne nouvelle : les solutions de sauvegarde conformes à la règle 3-2-1 sont aujourd’hui accessibles à partir de quelques dizaines d’euros par mois pour une petite structure.

Non. Microsoft 365 propose une réplication des données (redondance), pas une sauvegarde au sens propre. Les données supprimées par erreur ou chiffrées par un ransomware ne sont récupérables que pendant une courte période (30 à 93 jours selon le plan). Pour une protection conforme à la règle 3-2-1, une solution de sauvegarde dédiée de Microsoft 365 est indispensable.

La fréquence dépend de votre RPO (Recovery Point Objective). Pour la plupart des PME, une sauvegarde quotidienne complète associée à des sauvegardes incrémentielles toutes les heures représente un bon équilibre entre protection et coût de stockage. Les environnements critiques (base de données transactionnelle, ERP) peuvent nécessiter une fréquence de 15 minutes.

Pas nécessairement. Si votre NAS et votre cloud sont synchronisés en temps réel et accessibles depuis le même réseau, un ransomware peut chiffrer les deux simultanément. Pour être vraiment conforme à la règle 3-2-1, votre copie off-site doit être isolée du réseau de production et idéalement en mode immuable (technologie WORM).

La règle 3-2-1-1 ajoute une quatrième exigence à la règle classique : 1 copie immuable (air-gapped ou WORM). Cette copie ne peut être ni modifiée, ni chiffrée, ni supprimée, même par un ransomware disposant de droits administrateurs. Elle est aujourd’hui recommandée par l’ANSSI pour toutes les entreprises traitant des données sensibles.

Conclusion — Passez à l’action dès aujourd’hui

La règle 3-2-1 sauvegarde n’est pas une nouveauté : elle a fait ses preuves depuis deux décennies. Mais en 2026, son application doit intégrer les nouvelles menaces (ransomwares ciblant les sauvegardes, exigences NIS2) et les nouvelles solutions (immuabilité WORM, sauvegarde souveraine, automatisation intelligente).

Mettre en place une stratégie 3-2-1 complète et souveraine est aujourd’hui simple, accessible et rapide. Il ne s’agit pas de révolutionner votre infrastructure, mais de s’assurer que vos sauvegardes respectent ces trois principes fondamentaux — et de les tester régulièrement.

Ne laissez pas un ransomware, une panne ou une simple erreur humaine décider de l’avenir de votre entreprise. Prenez les devants.

🚀 Audit gratuit de votre stratégie de sauvegarde

En 30 minutes, nos experts identifient vos vulnérabilités et vous proposent un plan d’action 3-2-1 souverain adapté à votre infrastructure.

Pour aller plus loin :

- Sauvegarde externalisée : définition complète et fonctionnement en 2026

- Règle 3-2-1 sauvegarde : pourquoi elle est indispensable en 2026

- Ransomware, panne matérielle, erreur humaine : les 3 menaces pour vos données

- RGPD, NIS2, ANSSI : ce que la réglementation impose en matière de sauvegarde

- Serveurs, M365, SaaS : quelles données sauvegarder en priorité ?

- Notre solution de sauvegarde externalisée souveraine